“See on võimalus, mis ootab ära kasutamist. Parem on, et selliseid võimalusi ei ole,” ütles Tammer. Sellised asjad juhtuvad tema sõnul mõnikord nii teadmatusest, tähelepanematusest või ka hoopis soovist head teha. “Seadmeid üles peades tehakse nii palju, et töötab, aga ei mõelda, mis uks sulgeda. Aga kui töötaja tahab teha head ja mingi wifi-seadmega anda külalistele internetti, on tegelikult tehtud ligipääs sisevõrku. Perimeeter ei ole enam kaitstud.”

Värske õigus “uks maha lüüa”

Hiljuti sai Eesti uue küberturvalisuse seaduse, mis muuhulgas annab RIAle teatud tingimustel õiguse ohtu kujutav seade internetist jõuga välja lülitada, kui selle omanik seda ise ei tee. CERTI uus juht ei kipu seda õigust kasutama.

“Seaduses nii kirjas on. Niimoodi tehes jõuame sinna, et kannatama hakkavad suure lisaväärtusega teenused: meie töö kogukond. Tahame jätkata seda rada, et monitoorida nii palju kui võimalik, otsida logidest anomaaliaid, anda ettevõtetele tagasisidet. De jure meil selline õigus on, aga tegelikult ei ole nii, et meil tuleb hea mõte ja lähem lööme kohe kellegi ukse maha,” kinnitas Tammer.

Euroopa tasandil rõhutatakse aga üha rohkem seda, et küberrünnakute tegelemisel tuleks tegeleda omistamisega – teada saada, kes on rünnaku taga, ja anda vastureaktsioon.

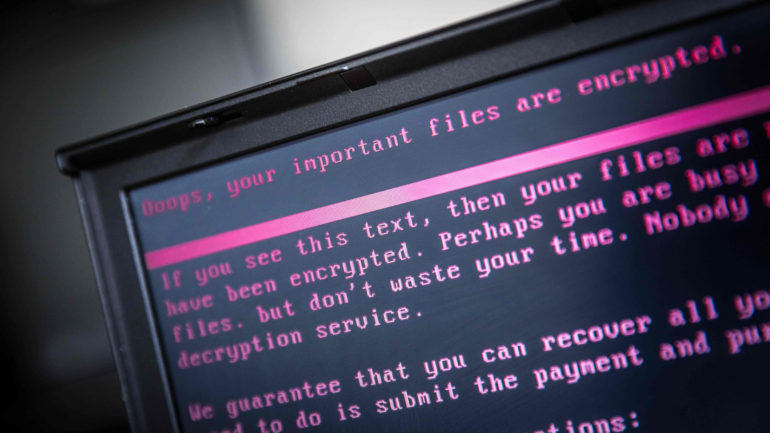

Tammer rõhutas, et CERT ei ole karistamisega tegelev institutsioon, küll aga kogutakse ja analüüsitakse infot ning antakse edasti Eestis julgeolekuga tegelevatele asutustele. “Omistamine peaks toimuma kollektiivselt, see on mitme asutuse töö, et poliitikud saaks minna ja öelda, et see on rünnak. Aga kui vaadata WannaCry ja NotPetya rünnakuid, siis on jah tõesti leitud, et nende taga olid konkreetsed riigid,” rääkis Tammer. “Niidiotsad viivad korraldajateni välja.”

Kas ja kui palju sel aastal võiks korduda 2017 tormilised sündmused küberturvalisuses, ei tahtnud Tammer prognoosida. “See on tegelikult selle töö kõige põnevam osa: ennustamine on nii tänamatu, et kunagi ei tea, mis homne päev toob. Iga päev tuleb aga valmistuda, et midagi hakkab juhtuma.”